Port scanning: controllare le porte aperte

Le porte aperte non sono solo punti di comunicazione tra i vostri sistemi, Internet e altri computer, ma anche potenziali punti di attacco per malware e hacker. Un controllo regolare delle porte vi permette di assicurarvi che solo le porte di cui avete effettivamente bisogno rimangano aperte. Vi spieghiamo tutti i metodi per controllare le porte.

Cos’è una porta?

Chiunque abbia almeno un minimo di familiarità con reti e computer, sicuramente ha già incontrato il termine “port”. Port è la parola inglese per porto, e proprio come i porti sono punti di transito e controllo per le merci; i cosiddetti network port sono porte per i dati trasmessi tra i computer e Internet o altri computer.

I numeri di porta sono parte dell’indirizzo IP e permettono di assegnare i pacchetti di dati a un IP specifico o a determinati servizi. In combinazione con un indirizzo IP, una porta determina così l’indirizzo completo di destinazione o del mittente di un’applicazione.

A cosa servono le porte di rete e quante sono?

Poiché nei sistemi operativi, nelle applicazioni e in altri servizi vengono eseguiti molti processi contemporaneamente e i dati vengono trasmessi in parallelo, sono necessarie svariate porte aperte. Una funzione fondamentale delle porte è quella di alleggerire i sistemi, di usare diverse porte simultaneamente per connessioni multiple e di assegnare i pacchetti di dati all’applicazione corretta. Per distinguere le porte, queste sono numerate da 0 a 65.535: ogni computer possiede un totale di 65.536 porte.

Alcune porte sono riservate ad applicazioni specifiche (ad esempio server di posta o siti web) e a importanti protocolli di trasferimento come HTTP, FTP e Telnet. Queste porte riservate sono distribuite dalla IANA (Internet Assigned Numbers Authority) e sono chiamate porte standardizzate o Well Known Ports. Altre sono riservate ai servizi registrati e ai client dinamici. Inoltre, un gran numero di porte viene assegnato dinamicamente da un pool.

Il numero di porte TCP e UDP presenti in un computer è davvero alto: 65.536 porte in totale. Le più importanti sono le cosiddette porte standardizzate numerate da 0 a 1023 per applicazioni fisse. Le porte da 1024 a 49151 sono allocate sia per applicazioni fisse che dinamiche, mentre le porte da 49152 a 65535 sono assegnate solo dinamicamente.

Come funzionano le porte

Il modo in cui le porte funzionano è relativamente semplice: i protocolli di trasferimento come UDP (User Datagram Protocol) e TCP (Transmission Control Protocol) trasmettono pacchetti di dati assegnandoli a un indirizzo specifico composto da IP e numero di porta. La destinazione può essere un’applicazione, un servizio, un sito web o qualsiasi programma, come ad esempio un browser web. Le porte aperte degli indirizzi di destinazione “ascoltano” le richieste che escono attraverso una porta da IP privati o pubblici. L’applicazione di destinazione apprende la porta del mittente quando stabilisce la connessione e invia i pacchetti di dati desiderati all’indirizzo del mittente.

Dato che le connessioni di rete indesiderate tra i computer locali e Internet devono essere evitate il più possibile, l’IP del router si trova di solito tra gli IP locali e gli indirizzi di destinazione. L’IP pubblico del router, visibile e indirizzabile all’esterno, appare anche come il mittente dei pacchetti di dati. I filtri e i firewall assicurano inoltre che i pacchetti che non possono essere assegnati a un’applicazione locale vengano rifiutati. I pacchetti correttamente indirizzati sono inoltrati dal router al servizio mittente tramite IP e numero di porta.

Port scanning: come si possono controllare le porte?

È molto importante assicurarsi di effettuare port scanning regolarmente. Gli amministratori di sistema utilizzano il port scanning per monitorare il traffico di dati in reti piccole e grandi e per chiudere le falle di sicurezza. Un controllo della porta consente di verificare se i pacchetti di dati vengono inviati attraverso le porte previste, se i firewall bloccano involontariamente le porte importanti e se è necessario chiudere le porte aperte inutilizzate. Di seguito vi presentiamo i vari metodi e strumenti disponibili per effettuare un controllo delle porte.

Di default, un controllo delle porte consente di rilevare lo stato delle porte, che possono essere “aperte” (open), “chiuse” (closed) o “filtrate” (filtered). Le porte aperte sono pronte per la connessione, mentre le richieste di connessione alle porte chiuse o filtrate, ad esempio tramite firewall, vengono rifiutate.

Controllare le porte con il prompt dei comandi

Per controllare le porte sul vostro computer, potete utilizzare il comando CMD netstat -ano nel prompt dei comandi di Windows. Attraverso questo comando, Windows mostra tutte le connessioni di rete esistenti tramite le porte aperte, oltre che le porte aperte in ascolto attualmente non connesse. Il comando mostra anche il numero PID, cioè l’ID del processo utilizzato in quel momento da una porta o in ascolto tramite essa.

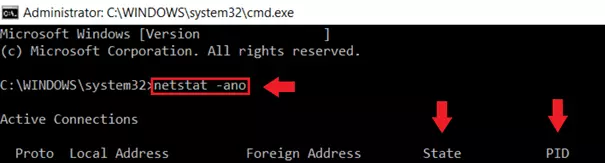

Di seguito il procedimento per controllare le porte attraverso il comando CMD netstat -ano:

Primo passaggio: aprite il prompt dei comandi in qualità di amministratore con la scorciatoia da tastiera di Windows [Windows] + [R], inserite “cmd” e confermate con [Ctrl] + [Alt] + [Invio].

Secondo passaggio: inserite il comando cmd netstat -ano per visualizzare le connessioni di rete correnti, oltre che gli IP e gli ID dei processi associati. Sotto State vedrete voci come “CONNECTED”, se si è connessi a un servizio, o “LISTENING” se una porta è aperta ma nessuna connessione è stata stabilita.

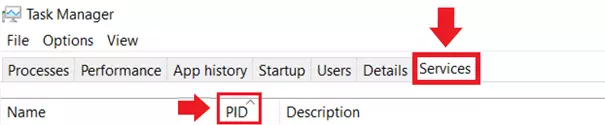

Terzo passaggio: per verificare quale servizio sta usando una porta e se questa può essere chiusa, è necessario trovare l’attività con il PID corrispondente in Gestione attività. Attenzione: netstat -ano mostra un numero di porte aperte nell’intervallo da 49152 a 65535 con lo stato “in ascolto”. Queste porte non sono necessariamente utilizzate da malware, bensì per lo più da applicazioni interne di Windows disponibili solitamente per le richieste.

Controllare le porte con un software per il port scanning

I cosiddetti port scanner funzionano in modo simile al prompt dei comandi. Si tratta di software che esaminano le porte aperte e i servizi autorizzati. Inoltre, i port scanner sono in grado di verificare la sicurezza e la struttura della rete. Inviano pacchetti di dati a un indirizzo di destinazione per l’analisi e valutano le risposte risultanti per analizzare le porte.

Si consiglia tuttavia prudenza nell’utilizzare i software di port scanning, dal momento che questi sono usati non solo dagli amministratori di sistema, ma anche dagli hacker per identificare le falle di sicurezza per malware e attacchi informatici. I dati di analisi di un port scan sono da considerare sensibili, in quanto potrebbero risultare interessanti per potenziali malintenzionati. L’uso di port scanner aiuta a risolvere le falle di sicurezza, ma è importante che i dati ottenuti siano gestiti in modo responsabile. Inoltre, è opportuno effettuare un controllo delle porte solo sul proprio sistema o con il permesso del proprietario del sistema, poiché senza il consenso questo può essere legalmente considerato un tentativo di attacco informatico.

Esempio 1: Advanced Port Scanner

Advanced Port Scanner è un freeware che può essere usato per testare le porte ed elencare i dispositivi di rete (ad esempio computer, router, dispositivi intelligenti) compresi gli intervalli di porte aperte o chiuse. L’analisi si concentra sulle porte TCP, ma può essere ampliata per includere altre porte e protocolli. Le funzioni aggiuntive del software di scansione includono i comandi remoti via RDP e Radmin, oltre alle condivisioni di porta e di rete.

Esempio 2: Nmap

Nmap è un port scanner gratuito, rivolto principalmente agli esperti informatici. Originariamente programmato per Linux, oggi funge da port scanner per tutti i sistemi. Gli utenti esperti possono usare Nmap come una console a riga di comando, mentre gli utenti con poca esperienza possono usare la più chiara interfaccia grafica Zenmap. Si noti che Nmap deve essere usato solo per la scansione delle proprie porte locali: una scansione delle porte Nmap di indirizzi stranieri, effettuata senza consenso, può essere considerata come un presupposto per un attacco al sistema!

Controllare le porte con strumenti online

Una terza alternativa per controllare le porte sono gli strumenti online gratuiti che rilevano le porte aperte sul vostro computer e quindi le potenziali falle di sicurezza. Va notato che la scansione delle porte con il comando cmd netstat -ano o con software come Nmap coinvolge principalmente le porte locali. Per determinare le condivisioni delle porte pubbliche del vostro router, queste devono comunque essere indirizzate dall’esterno. I port scanner online si servono di un sito web di prova e scansionano principalmente le porte standard. I dati dell’analisi vengono emessi in forma di elenco di risultati.

Esempio 1: DNSTOOLS

Il sito web dnstools.ch analizza una vasta gamma di porte standard come FTP, DNS, POP3, IMAP, SMTP o RPC, esaminando specificamente le singole porte e verificando se l’inoltro delle porte pubbliche del router alle applicazioni locali funziona correttamente. Lo strumento online mostra i risultati dell’analisi in una lista chiara che può essere esportata come file. Altri strumenti di scansione includono query DNS, ping e traceroute.

Esempio 2: Nmap Online Port Scanner

Nmap non è solo disponibile per il download come software per il port scanning, ma offre anche uno strumento online per il controllo delle porte. Questo strumento permette di esaminare le porte TCP aperte al mondo esterno e di elencare i servizi associati.

Esempio 3: TCP Open Port Scanner

TCP Open Port Scanner di Geekflare consente una scansione veloce ed efficiente delle porte sulla vostra rete che sono aperte all’esterno. Per la scansione delle porte, lo strumento online utilizza Nmap come software di analisi.

Esempio 4: WhatIsMyIP.com

Il sito WhatIsMyIP.com è utilizzato principalmente per restituire gli indirizzi IP pubblicamente visibili degli utenti e per verificare l’efficacia delle connessioni VPN. Il sito offre inoltre vari altri strumenti, che includono anche un port scanner. Le singole porte possono essere esaminate inserendo il numero di porta corrispondente.